1 Einleitung

Die fortschreitende Digitalisierung entfaltet eine Vielzahl an Möglichkeiten, geht jedoch ebenso mit neuartigen Herausforderungen und Risiken einher. Angesichts einer dynamischen globalen Landschaft ist die Gewährleistung von Sicherheit nur durch die Implementierung adaptiver und flexibler Lösungsansätze möglich (T. Schneider, 2022, S. 177). Insbesondere in öffentlichen Verwaltungen nimmt die Digitalisierung aktuell eine zentrale Rolle ein (Heuermann et al., 2018; Pleger & Mertes, 2022a; Zhang et al., 2014). Die Einwohner und Einwohnerinnen streben danach, Dienstleistungen der öffentlichen Verwaltung ohne zeitliche Einschränkungen in Anspruch nehmen zu können (Brüesch et al., 2017; Mertes et al., 2018). Diese Nachfrage verstärkt den Druck auf die Behörden, ein erweitertes Angebot an elektronischen Services und Online-Dienstleistungen bereitzustellen (Arduini et al., 2010; Bhatti et al., 2011; Brüesch et al., 2017 S. 31) und führt zu einer kontinuierlichen Diffusion digitaler Innovationen im öffentlichen Sektor (Walker, 2014; Zhang et al., 2014) sowie einer zunehmend grösser werdenden Datenerhebung und Datenverarbeitung (Thapa, 2020, S. 217). Nebst den daraus resultierenden Chancen sind diese Fortschritte auch mit Risiken verbunden (Martini, 2018), wobei von Experten oft auf den Datenschutz und die Datensicherheit verwiesen wird (Brüesch et al., 2017, S. 26). Dem Eidgenössischen Datenschutz- und Öffentlichkeitsbeauftragten (EDÖB) zufolge umfasst der Datenschutz alle Massnahmen zur Gewährleistung der Rechte der betroffenen Personen an ihren persönlichen Daten (EDÖB, 2024). Bei der Daten- bzw. Informationssicherheit handelt es sich um die Sicherstellung der Vertraulichkeit, der Integrität und der Verfügbarkeit der Daten (EDÖB, 2024). Hallinan et al. (2012) zeigen in einer Metanalyse, dass Bürgerinnen und Bürger in Europa dem Datenschutz und ihrer Privatsphäre generell einen hohen Wert beimessen und im Hinblick auf einen möglichen Missbrauch ihrer Daten Bedenken haben. Guirguis et al. (2021, S. 16) bestätigen dies auch im Schweizer Kontext. Experten weisen dabei auf die Dringlichkeit von Investitionen zum Schutz vor Cyberkriminalität hin (Möltgen-Sicking & Winter, 2018).

In jüngerer Zeit nahm die Zahl von Cyberangriffen auf Schweizer Unternehmen (Jaun, 2023) und öffentliche Institutionen (Schünemann, 2023) stark zu. Im Kanton Zürich ist die Zahl der gemeldeten Datenschutzvorfälle in den Jahren 2020 bis 2022 von fünf auf 35 angestiegen (DSB Kanton Zürich, 2024). Cyberangriffe in Baden AG und Zollikofen BE führten 2023 dazu, dass Einwohnende für mehrere Tage zahlreiche Dienstleistungen nicht beanspruchen konnten (Huwiler, 2023; Wälti, 2023). Doch nicht nur die Einschränkung der Dienstleistungen weist auf die Relevanz dieses Themas hin. Gemäss der Bundesverfassung hat jede Person das Recht auf den Schutz der Privatsphäre bzw. auf die Wahrung der informationellen Selbstbestimmung (Artikel 13 BV). Dies verpflichtet die Gemeinden zu einem vertrauensvollen Umgang mit den schützenswerten Daten ihrer Einwohnenden, welche diese teilweise verpflichtend hinterlegen müssen (vgl. Artikel 1 MERG).

Die Professionalisierung ist in den Bereichen des Datenschutzes und der Datensicherheit bei Gemeinden und Städten noch nicht überall gewährleistet. (Brügger, 2024). Dies schwächt das Vertrauen der Bevölkerung und schränkt die Bereitstellung neuer eServices ein (Brügger, 2024). Ziel dieser Studie ist es, aufzuzeigen, wie der aktuelle Stand des Datenschutzes und der Datensicherheit der Deutschschweizer Gemeinden ist. Dabei soll identifiziert werden, welche Schritte unternommen werden können, um die erforderliche Informationssicherheit zu gewährleisten.

Aufgrund der zunehmenden Bedeutung der Digitalisierung, gibt es zahlreiche Studien, die eine Übersicht über den aktuellen Stand der Digitalisierung im öffentlichen Sektor schaffen (z.B. Budding et al., 2018; Heuermann et al., 2018; Pleger & Mertes, 2022b; Zhang et al., 2014) oder sich mit der Zufriedenheit der Einwohnenden mit e-Services befassen (Mertes et al., 2018). Doch um den Ansprüchen der Bürgerinnen und Bürger gerecht zu werden, ist neben dem Ausbau der Digitalisierung auch auf den Datenschutz und die Datensicherheit zu achten. Beispielsweise erläutert Wohlfarth et al. (2016) einzelne Regelungen und deren praktische Umsetzung hinsichtlich des Datenschutzes. Nebst den rechtlichen Rahmenbedingungen stellen die Kantone den Gemeinden auch praxisorientierte Hilfsmittel zur Verfügung, etwa auf der Webseite der Datenschutzbeauftragten des Kantons Zürich (DSB Kanton Zürich, o. J.-a). Die öffentliche Hand wird dabei mittels eines Datenschutzlexikons, Merkblättern sowie Vorlagen für Datensicherheitskonzepte unterstützt. Zudem wird bei gemeldeten Datenschutzvorfällen Unterstützung angeboten (DSB Kanton Zürich, o. J.-a).

Die aktuellen Studien und Analysen geben einen breiten Überblick über den Stand der Digitalisierung in öffentlichen Verwaltungen. Wie die Gewährleistung des Datenschutzes sowie der Datensicherheit bei den Gemeinden in der Praxis tatsächlich umgesetzt wird, ist aktuell jedoch noch unklar. Um diese Lücke im Forschungsstand zu schliessen, steht die folgende Forschungsfrage im Zentrum dieses Papers:

Was ist der Status quo der Datensicherheit und des Datenschutzes bei den Gemeinden der Deutschschweiz?

Um diese Frage umfassend zu beantworten, werden folgende Unterfragen untersucht:

In welchen Bereichen besteht der grösste Handlungsbedarf in Bezug auf die Datensicherheit?

Welche sind die grössten Bedrohungen und Risiken für die Datensicherheit?

Inwiefern beeinflusst die Grösse einer Gemeinde ihre Fähigkeit, Datensicherheitsmassnahmen umzusetzen?

Welche Rolle spielen Schulungen und eine Bewusstseinsbildung für die Mitarbeiterinnen und Mitarbeiter in den Gemeinden bei der Verbesserung der Datensicherheit?

Um diese Fragen zu beantworten, wurde eine Online-Umfrage zum Stand des Datenschutzes und der Datensicherheit an Ansprechpersonen aller Deutschschweizer Gemeinden versandt, von denen 163 antworteten. Diese wurden anschliessend mit deskriptiven quantitativen Analysemethoden und, zur Feststellung von Effekten der Gemeindegrösse, mit Chi-Quadrat Tests untersucht.

Der Rest des Artikels ist folgendermassen aufgebaut: Kapitel 2 definiert die Kernbegriffe dieses Papers und diskutiert die rechtlichen Grundlagen und den Stand der Literatur zu Datenschutz und Datensicherheit in der Schweiz. In Kapitel 3 wird das methodische Vorgehen zur empirischen Erhebung erläutert. Die Ergebnisse der empirischen Untersuchung werden in Kapitel 4 präsentiert und in Kapitel 5 diskutiert und in die Theorie eingeordnet. Im Kapitel 6 folgen ein Fazit sowie ein Ausblick bezüglich des Bedarfs weiterer Forschungsarbeiten in diesem Themengebiet.

2 Theoretische Grundlagen

Datensicherheit und Datenschutz sind komplexe Konzepte ohne einheitliche Definition in der Literatur (Hallinan et al., 2012; Pleger et al., 2021). Im Folgenden wird das Verständnis der Begriffe in diesem Paper beschrieben, anschliessend erfolgt eine Abgrenzung in Bezug auf die Schweizer Gemeinden und Städte.

2.1 Datensicherheit

Datensicherheit dient der Gewährleistung des Datenschutzes. Dies spiegelt sich auch in der Definition von Witt (2010, S. 3) wieder. Er beschreibt die Datensicherheit als «Schutz der gespeicherten Daten vor Beeinträchtigung durch höhere Gewalt, menschliche oder technische Fehler und Missbrauch» (Witt 2010, S. 3). Autoren wie Kappes (2007) und DiMase et al. (2015) nutzen einen erweiterten Begriff definiert anhand von sechs Zielen, welche zu erreichen sind und die Datensicherheit beinhalten.

Vertraulichkeit: Schutz von Informationen gegenüber unbefugten Zugriffen Dritter.

Integrität: Schutz von Information gegenüber Veränderung durch Unbefugte.

Verfügbarkeit: Ressourcen und Dienste stehen legitimen Benutzern tatsächlich zur Verfügung.

Authentizität und Authentifikation (Synonym: Authentifizierung): Eindeutige Identifikation des Absenders von Informationen bei der Informationsübertragung; eindeutige Identifikation eines Kommunikationspartners.

Verbindlichkeit (Nichtabstreitbarkeit): Möglichkeit, den Inhalt und den Absender von Information gegenüber einem an der Kommunikation nicht beteiligten Dritten zu beweisen.

Autorisation: Beschränkung des Zugriffs auf eine Ressource auf bestimmte (authentifizierte) Benutzer.

Während beim Datenschutz die Prinzipien und rechtlichen Rahmenbedingungen festgelegt werden, unter denen personenbezogene Daten verarbeitet werden dürfen, bezieht sich die Datensicherheit auf die praktische Umsetzung dieser Prinzipien durch Sicherheitsmassnahmen wie Verschlüsselung, Zugriffskontrollen und regelmässige Sicherheitsaudits (Witt, 2010, S. 3).

Um die Datensicherheit gewährleisten, finden sich in der Literatur diverse Umsetzungs- und Analysemodelle. Federrath und Pfitzmann (2011, S. 861) beschreiben in ihrer Studie hierzu ein iteratives Phasenmodell. Ihr Modell beginnt mit der Initiierung. In diesem Schritt werden die Konzeption und Planung des gesamten Sicherheitsprozesses durchgeführt. Zudem erfolgt der Aufbau einer Sicherheitsorganisation, die Bereitstellung der benötigten Ressourcen sowie die Erstellung einer Leitlinie, die als Grundlage für alle weiteren Massnahmen dient. Anschliessend wird ein IT-Sicherheitskonzept entwickelt, das die geplanten Ziele und Massnahmen detailliert beschreibt. Im nächsten Schritt folgt die Umsetzung, bei der konkrete Massnahmen in den Bereichen Infrastruktur, Organisation, Personal, Technik, Kommunikation und Notfallvorsorge realisiert werden. Gleichzeitig wird die Sensibilisierung und Schulung der Mitarbeitenden sichergestellt, um ein umfassendes Verständnis für IT-Sicherheit zu schaffen. Abschliessend geht es um die Aufrechterhaltung im laufenden Betrieb, bei der der Sicherheitsprozess kontinuierlich umgesetzt, überwacht und bei Bedarf angepasst wird, um einen dauerhaft hohen Sicherheitsstandard zu gewährleisten. Neundorf und Petersen (2003a) verwenden einen ähnlichen Ansatz, ergänzen allerdings noch eine externe Bedrohungs- und Risikoanalyse, um potentielle Gefahren besser zu erkennen.

Kein IT-Sicherheitskonzept kann eine Bedrohung mit 100-prozentiger Sicherheit abwehren, weshalb das Sicherheitsmanagement auch einen Notfallplan zur Schadensbegrenzung (Federrath & Pfitzmann, 2011, S. 863) und schnellen Wiederherstellung der IT-Resources (Weber et al., 2022) benötigt. Zudem sind Datensicherungskonzepte und Wiederanlaufpläne von essenzieller Bedeutung. Sämtliche Pläne müssen in einem Notfallhandbuch dokumentiert werden, welches als Anleitung für die verantwortlichen Personen dient (Weber et al., 2022, S. 331).

2.2 Definition Datenschutz

Witt definiert Datenschutz als «Schutz des Einzelnen vor Beeinträchtigung seines Persönlichkeitsrechts beim Umgang mit seinen personenbezogenen Daten». Pommerening (1991, S. 10) weitet die Definition weiter aus, indem er den «Schutz von Daten vor Missbrauch, unberechtigter Einsicht oder Verwendung, Änderung oder Verfälschung, aus welchen Motiven auch immer» anführt. Des Weiteren betont Pommerening (1991, S. 10), dass sich Datenschutz im engeren Sinne, etwa bei der Gesetzgebung, nur auf personenbezogene Daten bezieht. Im allgemeinen Sprachgebrauch werden jedoch alle Daten einbezogen, die an verschiedenen Orten gespeichert sind. Gemäss dem EDÖB umfasst Datenschutz alle Massnahmen zur Gewährleistung der Rechte der betroffenen Personen an ihren persönlichen Daten (EDÖB, 2024). Personenbezogene Daten sind dabei «alle Angaben, die sich auf eine bestimmte oder bestimmbare natürliche Person beziehen» (Usercentrics, 2023), etwa Namen, E-Mailadressen oder IP-Adressen.

Zentrale rechtliche Grundlagen für den Datenschutz in der Schweiz ist das Bundesgesetz über den Datenschutz (DSG). Die erste Fassung des DSG trat am 19. Juni 1992 in Kraft. Diese wurde zuletzt 2023 aktualisiert, um Schutzstandards ähnlich denen der Datenschutz-Grundverordnung der EU zu bieten und den Datenverkehr zwischen der Schweiz und der EU zu erleichtern (Bundesamt für Justiz, 2023).

Kompetenzen zum Datenschutz sind im föderalen Schweizer System zwischen Bund und Kantonen aufgeteilt. Das DSG regelt dabei primär den Datenschutz auf Bundesebene und für private Personen, darüber hinaus liegt es als Residualkompetenz bei den Kantonen Regelungen für die kantonale öffentliche Verwaltung und die kantonalen öffentlich-rechtlichen Körperschaften zu treffen (vgl. Art. 43 BV). Die Einführung eigener Datenschutzgesetze durch die Kantone der Schweiz folgte keinem einheitlichen Zeitplan, sondern schrittweise nach der Einführung des DSG im Jahr 1992 (privatim, 2023). Mittlerweile verfügen jedoch alle Kantone über ein Datenschutzgesetz.

2.3 Vergleichbarkeit der Datenschutzgesetze der Kantone

Wie beschrieben, sind die Kantone für das Erstellen ihrer eigenen Datenschutzgesetze verantwortlich. Um die Aussagekraft der empirischen Forschung zu gewährleisten, wird im nachfolgenden Kapitel untersucht, ob die Grundsätze der Datenschutzgesetze für den in diesem Artikel untersuchten Bereich (d.h. die Kantone der Deutschschweiz) vergleichbar sind. Dafür werden die Datenschutzgesetze der vier bevölkerungsreichsten Kantone miteinander verglichen: Zürich (1 570 967 Einwohner), Bern (1 051 437 Einwohner), Aargau (711 232 Einwohner) und St. Gallen (525 967 Einwohner) (Bundesamt für Statistik, 2023).

Der Geltungsbereich der Datenschutzgesetze ist in allen Kantonen auf den Umgang mit Personendaten durch öffentliche Organe bzw. Behörden beschränkt (vgl. Tabelle 1: Geltungsbereich). Ein relevanter Grundsatz besagt, dass Personendaten nur dann bearbeitet werden dürfen, wenn das Gesetz ausdrücklich dazu ermächtigt oder wenn die Bearbeitung der Erfüllung einer gesetzlichen Aufgabe dient (vgl. Tabelle 1: Zweckbindung). Des Weiteren wird in allen Datenschutzgesetzen festgelegt, dass die Behörden für den Schutz der Daten zuständig sind (vgl. Tabelle 1: Geltungsbereich). Zudem schreiben alle Gesetze vor, dass eine beauftragte Person oder Amtsstelle zur Überwachung der Datenschutzvorschriften ernannt werden muss (vgl. Tabelle 1: Aufsicht). Diese werden in der Regel vom Kantonsrat für eine bestimmte Amtsdauer gewählt, die je nach Kanton variiert. Die übertragenen Aufgaben und damit verbundenen Verantwortlichkeiten sind jedoch vergleichbar, und umfassen zentral die Aufsicht über die Datenverwaltung in kantonalen Organisationen, die Kontrolle über das Einhalten von Datenschutzvorgaben und die Beratung öffentlicher Stellen zu datenschutzrechtlichen Fragen (DSB Kanton Zürich, o. J.-b). Hinsichtlich der Aktualität der Gesetze kann festgestellt werden, dass diese kontinuierlich den neuesten Gegebenheiten und dem technischen Fortschritt angepasst werden. So liegt die letzte Revision der Gesetze in keinem Fall weiter zurück als 2018 (privatim, 2023).

Tabelle 1

Vergleich Datenschutzgesetze.

| THEMA | ZÜRICH | BERN | AARGAU | ST. GALLEN |

|---|---|---|---|---|

| Geltungsbereich | § 1 Abs. 1§ 2 | Art. 4 Abs. 1 | § 4 Abs. 1 | Art. 2 Abs. 1 |

| Zweckbindung | § 9 | Art. 5 | § 9 | Art. 4 |

| Aufsicht | § 30 Abs. 1 | Art. 32 | § 15 | Art. 27 |

| Aktualität | 1. Juni 2020 | 1. Juni 2024 | 1. Juni 2018 | 25. Juni 2019 |

Folglich kann festgehalten werden, dass die Datenschutzgesetze in den verschiedenen Kantonen der Schweiz in ihren Kernelementen weitestgehend vergleichbar sind, wohl auch, da sie alle auf dem DSG basieren.

2.4 Soll-Zustand der Datensicherheit

Im folgenden Abschnitt wird untersucht, ob diese Ansätze mit den Praktiken im öffentlichen Sektor übereinstimmen. Gemäss dem Bundesamt für Cybersicherheit (BACS) (2023) wird den öffentlichen Verwaltungen empfohlen, Massnahmen zur Datensicherheit in technische und organisatorische Massnahmen aufzuteilen. Organisatorische Massnahmen umfassen Schulungen und Sensibilisierungsmassnahmen, das Schaffen klarer Verantwortlichkeiten und Vorkehrungen für Sicherheitsvorfälle, sowie Richtlinien für den Umgang mit Daten, sichere Passwörter und Phishing-Prävention. (Bundesamt für Cybersicherheit, 2023). Technische Schutzmassnahmen beginnen mit der Erfassung der IT-Umgebung zur Identifikation von Schwachstellen. Zentrale Massnahmen sind regelmässige Back-ups, Verschlüsselung, Sicherheitsupdates, Virenschutz und die Absicherung des Fernzugriffs durch sichere Authentifizierung und VPN-Lösungen. (Bundesamt für Cybersicherheit, 2023).

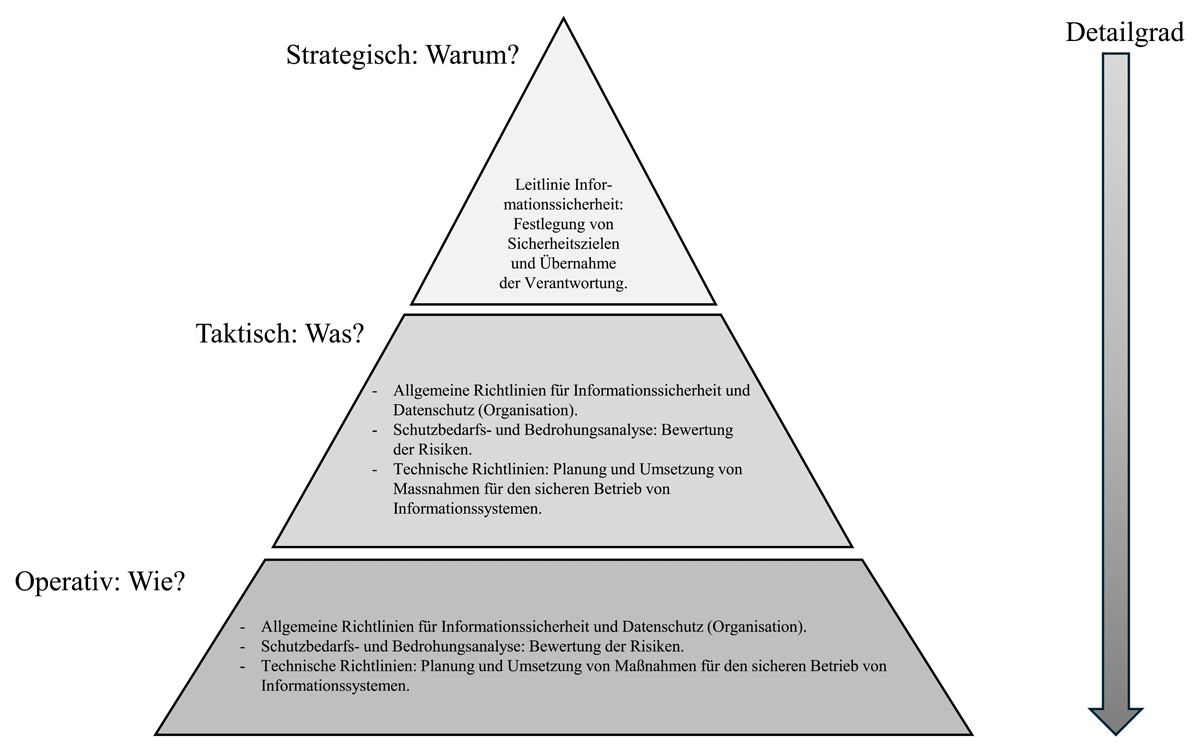

Die Datenschutzbeauftragte des Kantons Zürich weitet diese Unterteilung weiter aus. Die Unterteilung der erforderlichen Datensicherheitsdokumente, welche beim BACS unter dem Begriff ‹organisatorische Massnahmen› geführt wurden, wird im Kontext der strategischen, taktischen und operativen Ebene (Wördenweber et al., 2012, S. 73) betrachtet und adressiert somit unterschiedliche Dimensionen der Planung und Umsetzung. (DSB Kanton Zürich, 2023). Die Leitlinie des Kantons Zürich soll in Gemeinde- und Stadtverwaltungen zum Datenschutz und zur Datensicherheit beitragen, indem darin das angestrebte Datensicherheitsniveau, Datensicherheitsziele sowie geeignete Massnahmen definiert werden (DSB Kanton Zürich, 2023). Die oben angesprochenen organisatorischen und technischen Schutzmassnahmen sind in der Bedarfspyramide des Kantons Zürich im taktischen Teil dargelegt (siehe Abbildung 1). Die operative Grundlage der Bedarfspyramide besteht aus verschiedenen Dokumenten, die die Struktur und Funktionsweise der Organisation unterstützen. (DSB Kanton Zürich, 2023).

Abbildung 1

Massnahmen zur Datensicherheit in Anlehnung an DSB Kt. ZH.

Grundsätzlich sind diese Massnahmen für Verwaltungen sämtlicher Grössen relevant. Studien zeigen jedoch, dass es für kleinere Gemeinden oftmals schwierig ist, mit den Standards der grösseren Verwaltungen und Städte mitzuhalten (Brüesch et al., 2017, S. 26). Auch der DSB Kanton Zürich (2023) hat für Verwaltungen unter 6000 Einwohnenden einen leicht verkürzten Leitfaden festgelegt. Bezüglich der benötigten Unterlagen, welche für eine erfolgreiche Umsetzung und zum Schutz der Datensicherheit dienen, werden dieselben Dokumente erwartet, wenn auch teilweise in einer leicht abgekürzten Form.

Auch mit der Einführung sämtlicher Konzepte dieser Bedarfsanalyse sind die Verwaltungen jedoch noch nicht ausreichend vor Angriffen geschützt. Wie bereits beschrieben, ist die Schulung und Sensibilisierung der Mitarbeitenden für ein gutes Datensicherheitsmanagement entscheidend (Kaltenböck & Schuster, 2013; Neundorf & Petersen, 2003b). Laut Belke et al. (2013) besteht eine Korrelation zwischen der Häufigkeit der Datenschutz-Schulungen und der Anzahl unwissentlicher Verstösse. Monatliche Schulungen sollen diese Verstösse um 36% mindern. Das Angebot für die öffentlichen Verwaltungen ist dabei umfangreich. E-Learnings werden den öffentlichen Verwaltungen vom Bund frei zur Verfügung gestellt (Bundesamt für Cybersicherheit BACS, 2023). Für die Schulungen werden von den jeweiligen Kantonen Seminare für IT-Verantwortliche veranstaltet (VZGV, 2024; Kanton Bern, o. J.; Datenschutzbeauftragter des Kantons Luzern, 2022). Das erlangte Wissen kann den Mitarbeitenden anschliessend in den Verwaltungen vermittelt werden. Damit die Sensibilisierung der Mitarbeitenden zielgerecht durchgeführt werden kann, muss vorgängig eruiert werden, welche Gefahren die öffentlichen Verwaltungen zu erwarten haben. Gemäss Salahdine und Kaabouch (2019) wird Social Engineering in Bezug auf Cyberangriffe genannt. Diese Erkenntnis wird auch vom BACS (2023) bekräftigt. Aufbauend auf diesen theoretischen Grundlagen folgt im nächsten Kapitel die Darstellung des methodischen Vorgehens. Dieses soll aufzeigen, wie der aktuelle Stand der Datensicherheit in Schweizer Gemeinde- und Stadtverwaltungen erfasst und analysiert wurde, um darauf aufbauend konkrete Handlungsempfehlungen ableiten zu können.

3 Methodisches Vorgehen

In diesem Kapitel wird das methodische Vorgehen der empirischen Untersuchung genauer erläutert. Um möglichst viele Gemeinde- und Stadtverwaltungen zu erreichen und vergleichbare Daten zu generieren, arbeitet diese Studie mit einer quantitativen Umfrage. Der Fragebogen wurde auf Basis der vorangehenden Literaturanalyse entwickelt und beinhaltet Fragen zu organisatorischen und technischen Schutzmassnahmen, der Häufigkeit von Schulungen zur Datensicherheit und IT-Sicherheitsprüfungen, zu Cyberangriffen und zur Zusammenarbeit mit der kantonalen Datenschutzstelle. Abschliessend wurden allgemeine Informationen zur Gemeinde erhoben. Um mögliche Probleme im Vorfeld zu identifizieren, wurde vor dem Versand ein Pretest mit vier Experten aus öffentlichen Verwaltungen durchgeführt (Döring & Bortz, 2016, S. 411). Der Link des Fragebogens wurde am 16. April 2024 an alle 1389 Deutschschweizer Gemeinde- und Stadtverwaltungen verschickt. Nachdem Antworten in denen weniger als die Hälfte der Fragen beantwortet wurden aussortiert waren, betrug die Anzahl der vollständig beantworteten Fragebogen N = 163, was einer Rücklaufquote von 11.7% entspricht. Um einen potenziellen non-response-Bias zu erkennen, wurde die Repräsentativität des Samples geprüft (siehe folgende Sektion). Hierbei gab es keine Hinweise auf eine systematische Verzerrung.

Zur Beantwortung unserer Forschungsfragen begannen wir mit einer deskriptiven Analyse, um ein klares Verständnis der Verteilung zu erhalten. Anschliessend wurden die Umfrageergebnisse miteinander verglichen und analysiert. Dieser Prozess umfasste das Herausarbeiten von Zusammenhängen und Abhängigkeiten zwischen den Antworten. Um den Einfluss der Grösse der Verwaltungen zu prüfen, wurden Chi-Quadrat-Tests eingesetzt.

4 Ergebnisse der empirischen Untersuchung

In der Stichprobe spiegelt sich eine prozentual gut ausgewogene Beteiligung der angeschriebenen Kantone wider (vgl. Tabelle 2). Demnach wurden alle Deutschschweizer Kantone in der Auswertung berücksichtigt. Mit 53,37% besteht der grösste Anteil der Teilnehmenden aus Gemeindeverwaltungen mit 1001 bis 6000 Einwohnenden. Die verbleibenden 46,62% der Stichprobe verteilen sich überwiegend gleichmässig auf die anderen drei Grössenkategorien: unter 1000, zwischen 6001 und 10 000 und über 10 000 Einwohnende. Diese Verteilung zeigt, dass die Umfrage ein breites Spektrum an Gemeindegrössen abdeckt und somit ein umfassendes Bild der Verwaltungslandschaft in der Deutschschweiz zeichnet.

Tabelle 2

Deskriptive Beschreibung des Gesamtsamples.

| PROFIL | KATEGORIE | PROZENT | N |

|---|---|---|---|

| Kanton | Aargau | 14,11% | 23 |

| Basel-Land | 5,52% | 9 | |

| Bern | 17,18% | 28 | |

| Freiburg | 0,61% | 1 | |

| Glarus | 1,23% | 2 | |

| Graubünden | 2,45% | 4 | |

| Luzern | 6,75% | 11 | |

| Nidwalden | 1,23% | 2 | |

| Obwalden | 0,61% | 1 | |

| Sankt Gallen | 8,59% | 14 | |

| Schaffhausen | 2,45% | 4 | |

| Schwyz | 3,07% | 5 | |

| Solothurn | 5,52% | 9 | |

| Thurgau | 6,75% | 11 | |

| Uri | 1,84% | 3 | |

| Wallis | 1,84% | 3 | |

| Zug | 1,23% | 2 | |

| Zürich | 19,02% | 31 | |

| Anzahl Einwohnende | <1000 | 16,56% | 27 |

| 1001–6000 | 53,37% | 87 | |

| 6001–10000 | 14,72% | 24 | |

| 10001+ | 15,34% | 25 | |

| Funktion | Datensicherheitsverantwortliche/r | 3,68% | 6 |

| Gemeindeschreiber/in oder Stv. | 63,19% | 103 | |

| IT-Verantwortliche/r | 20,25% | 33 | |

| Sonstiges | 11,66% | 19 | |

| keine Antwort | 1,23% | 2 | |

| Gesamt | 100,00% | 163 |

Hinsichtlich der beruflichen Position der Befragten zeigt sich, dass 63,19% der Umfragen von (stellvertretenden) Gemeindeschreibern, denen vor allem in kleinen Gemeinden die Führung der IT unterliegt, und 23,95% von IT- oder Datensicherheitsverantwortlichen ausgefüllt wurden. Damit lässt sich sagen, dass die Antworten weitestgehend von einem fachkundigen Publikum mit der relevanten Expertise stammen.

Tabelle 3 verdeutlicht, dass etwa die Hälfte (48,77%) der Umfrageteilnehmenden strategische Massnahmen ergriffen hat, indem eine Leitlinie zur Datensicherheit implementiert wurde. Im Bereich der taktischen Massnahmen sind die Ergebnisse der Umfrage divers. Während eine deutliche Mehrheit von etwa 71,78% der Befragten angab, eine allgemeine Richtlinie zur Datensicherheit implementiert zu haben, zeigte sich bei der Durchführung von Schutz- oder Bedrohungsanalysen mit 28,40% eine geringere Beteiligung. Von 50,00% der Verwaltungen wird eine technische Richtlinie für den Betrieb der Informationssysteme geführt. Die Ergebnisse zu den Weisungen zur Datensicherheit (64,81%), zu den Sensibilisierungsunterlagen (63,98%) sowie den Rollen- und Berechtigungskonzepten sind ausgeglichen (64,20%). Notfallkonzepte wurden insgesamt nur von 44% der Teilnehmenden eingeführt. Gesamthaft werden somit rund 54,69% der strategischen und taktischen Massnahmen umgesetzt. Im Bemerkungsfeld wurde teilweise erwähnt, dass die Informatik ausgelagert wurde (vgl. Anhang).

Tabelle 3

Ergebnisse strategische und taktische Massnahmen.

| FRAGE | JA | NEIN | WEISS NICHT | GESAMT | ||||

|---|---|---|---|---|---|---|---|---|

| PROZENT | n | PROZENT | n | PROZENT | n | N | ||

| A1.1 | Leitlinie | 48,77% | 79 | 43,83% | 71 | 7,41% | 12 | 162 |

| A1.2 | Allgemeine Richtlinie | 71,78% | 117 | 25,15% | 41 | 3,07% | 5 | 163 |

| A1.3 | Schutzbedarfsanalyse | 28,40% | 46 | 61,73% | 100 | 9,88% | 16 | 162 |

| A1.4 | Technische Richtlinie | 50,00% | 81 | 40,12% | 65 | 9,88% | 16 | 162 |

| A1.5 | Weisung zur Datens. | 64,81% | 105 | 31,48% | 51 | 3,70% | 6 | 162 |

| A1.6 | Sensibilisierungsunterl. | 63,98% | 103 | 32,92% | 53 | 3,11% | 5 | 161 |

| A1.7 | Berechtigungskonzept | 64,20% | 104 | 30,25% | 49 | 5,56% | 9 | 162 |

| A1.8 | Notfallkonzept | 44,44% | 72 | 48,77% | 79 | 6,79% | 11 | 162 |

[i] A1 Verfügen Sie über folgende Unterlagen zur Sicherstellung der Datensicherheit? Sofern eine Richtlinie mehrere Themengebiete abdeckt, bitte alle betroffenen Unterlagen mit ‹ja› beantworten.

Die Ergebnisse der operativen Massnahmen waren insgesamt ähnlich (vgl. Tabelle 4). Die Weisungen zur Nutzung von E-Mails, digitalen Daten und dem Internet (65,64%), die Richtlinien zu den Aufbewahrungsfristen (75,46%) und das Vertragsmanagement (61,35%) erzielten die höchsten Ergebnisse in dieser Kategorie und werden von der Mehrheit umgesetzt. Die Checklisten für die Nutzung der IT-Geräte (45,06%) sowie die Homeoffice-Weisungen (48,15%) finden bei knapp weniger als der Hälfte Anwendung. Die Massnahme zur Betriebsdokumentation (37,04%) schnitt am schlechtesten ab. Aus der freien Texteingabe (vgl. Anhang B) ergab sich, dass auch hier zahlreiche Gemeinden die IT ausgelagert haben.

Tabelle 4

Ergebnisse operative Massnahmen.

| FRAGE | JA | NEIN | WEISS NICHT | GESAMT | ||||

|---|---|---|---|---|---|---|---|---|

| PROZENT | n | PROZENT | n | PROZENT | n | N | ||

| A2.1 | Nutzungsweisungen | 65,64% | 107 | 32,52% | 53 | 1,84% | 3 | 163 |

| A2.2 | Betriebsdokumentation | 37,04% | 60 | 56,79% | 92 | 6,17% | 10 | 162 |

| A2.3 | Checklisten | 45,06% | 73 | 51,23% | 83 | 3,70% | 6 | 162 |

| A2.4 | HO-Weisung | 48,15% | 78 | 48,77% | 79 | 3,09% | 5 | 162 |

| A2.5 | Richtl. Aufbewahrungsfr. | 75,46% | 123 | 22,09% | 36 | 2,45% | 4 | 163 |

| A2.6 | Vertragsmanagement | 61,35% | 100 | 31,29% | 51 | 7,36% | 12 | 163 |

[i] A2 Verfügen Sie über folgende Unterlagen zur Sicherstellung der Datensicherheit? Sofern eine Richtlinie mehrere Themengebiete abdeckt, bitte alle betroffenen Unterlagen mit ‹ja› beantworten

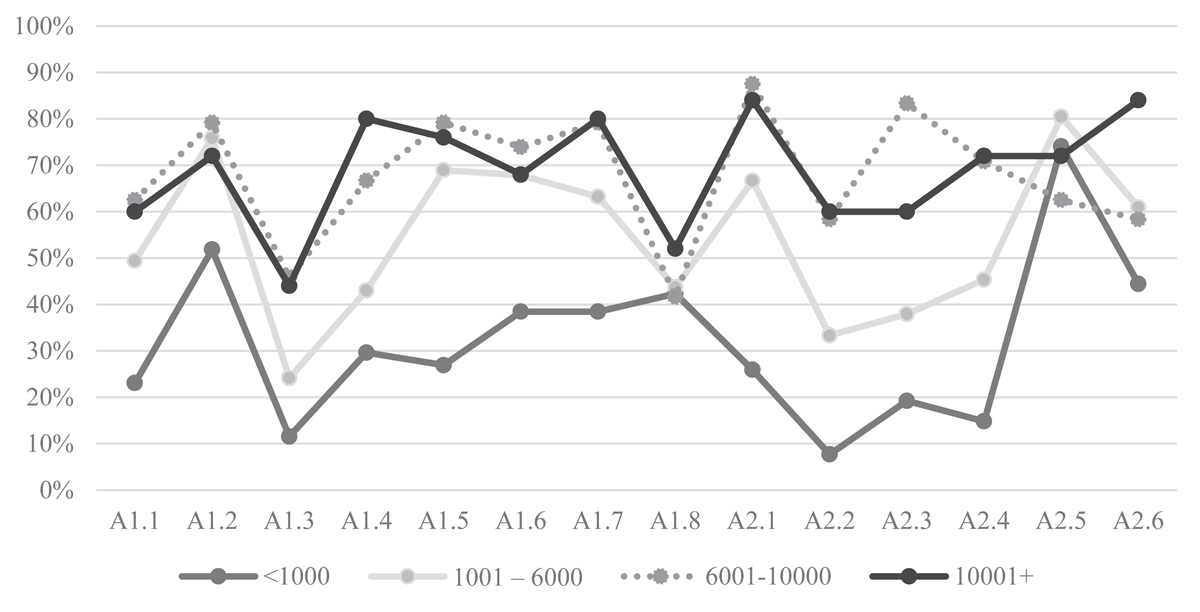

In Abbildung 2 sind die Unterschiede in der Umsetzung strategischer, taktischer und operativer Massnahmen abhängig von der Grösse der Gemeinde- und Stadtverwaltungen illustriert. Jede Linie repräsentiert eine Grössenkategorie, entsprechend der Frage F2 des Fragebogens. Diese Linien zeigen die durchschnittliche prozentuale Umsetzung der jeweiligen Massnahmen. Grundsätzlich bestehen an den gleichen Stellen Defizite in der Umsetzung bestimmter Massnahmen, allerdings scheinen kleinere Gemeinden generell alle Massnahmen weniger häufig umzusetzen.

Abbildung 2

Gruppenvergleich Einwohnende: strategische, taktische und operative Massnahmen.

Um die Aussagekraft von Abbildung 2 zu bestätigen, wurde mittels eines Chi-Quadrat-Tests die statistische Signifikanz des Einflusses der Grösse einer Gemeinde auf die Anzahl der eingesetzten Massnahmen überprüft (vgl. Tabelle 5). Dabei wurde die gesamte Anzahl umgesetzter Massnahmen der Gemeinden unter 6000 mit der gesamten Anzahl umgesetzter Massnahmen der Gemeinde- und Stadtverwaltungen über 6000 Einwohnenden miteinander verglichen. Da sowohl χ2 (68,77) > 2,71 als auch p (1,104E-16) < 0,05 besteht ein statistisch signifikanter Zusammenhang zwischen der Grösse der Verwaltung und dem Einfluss auf die Anzahl umgesetzter strategischer, taktischer und operativer Massnahmen.

Tabelle 5

Gruppenvergleich Einwohnende: strategische, taktische und operative Massnahmen.

| MASSNAHMEN (STRATEGISCH, TAKTISCH, OPERATIV) | ||||

|---|---|---|---|---|

| UNTER 6000 | (N) | ÜBER 6000 | (N) | |

| IN PROZENT | IN PROZENT | |||

| Anzahl umgesetzter Massnahmen | 52,17% | (780) | 71,34% | (468) |

| Anzahl nicht umgesetzter Massnahmen | 47,83% | (715) | 28,66% | (188) |

| Anzahl Daten | 1495 | 656 | ||

| Chi-Quadrat-Wert | 68,77 | |||

| Total Anzahl Daten | 2151 | |||

[i] * p < 0,05, ** p < 0,01, *** p < 0,001. x2 = 68,77, N = 2151, p = 1,104E-16. Die totale Anzahl der Daten entspricht dem Produkt der Anzahl der Fragen in Frageblock A (A1.1–A2.6) mal der Anzahl der mit ‹Ja› oder ‹Nein› beantworteten Teilnehmenden (N = 2151).

Das Vorgehen der Analyse bei den technischen Schutzmassnahmen war identisch mit dem der strategischen, taktischen und operativen Massnahmen. Tabelle 6 gibt einen Überblick bezüglich der Umsetzung aller Umfrageteilnehmenden. Dabei wird deutlich, dass die technischen Schutzmassnahmen im Allgemeinen besser umgesetzt werden als die oben analysierten strategischen, taktischen und operativen Massnahmen. Die Back-up-Prozesse (85,28%), die regelmässigen Softwareupdates (94,48%), die Virenschutz-Installationen (92,02%) sowie die getrennten WLAN-Einrichtungen (81,60%) werden jeweils bei über 80% umgesetzt. Lediglich das VPN schliesst mit 62% geringfügig schlechter ab.

Tabelle 6

Ergebnisse technische Massnahmen.

| B1 | ||||||||

|---|---|---|---|---|---|---|---|---|

| FRAGE | JA | NEIN | WEISS NICHT | GESAMT | ||||

| PROZENT | n | PROZENT | n | PROZENT | n | N | ||

| B1.1 | Backup-Prozess | 85,28% | 139 | 8,59% | 14 | 6,13% | 10 | 163 |

| B1.2 | Softwareupdates | 94,48% | 154 | 4,29% | 7 | 1,23% | 2 | 163 |

| B1.3 | Virenschutz | 92,02% | 150 | 4,29% | 7 | 3,68% | 6 | 163 |

| B1.4 | VPN | 61,96% | 101 | 26,99% | 44 | 11,04% | 18 | 163 |

| B1.5 | Separates WLAN | 81,60% | 133 | 17,79% | 29 | 0,61% | 1 | 163 |

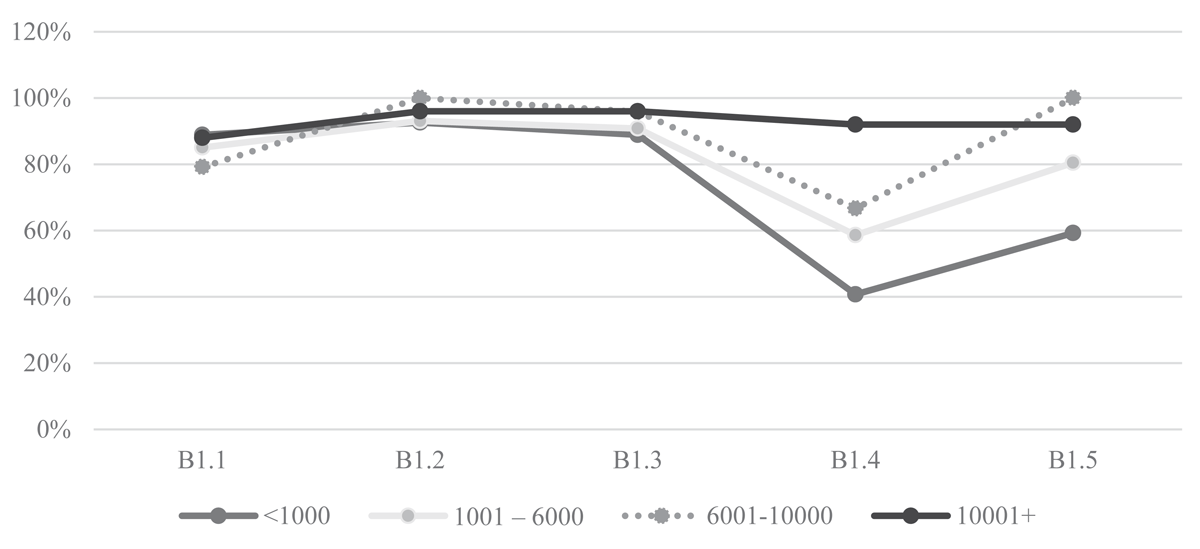

In der Abbildung 3 wird hinsichtlich der technischen Massnahmen veranschaulicht, welchen Einfluss die Grösse der Gemeinde- und Stadtverwaltungen auf die umgesetzten Massnahmen nimmt. Auch hier schneiden die grösseren Gemeinde- und Stadtverwaltungen besser ab. Besonders bezüglich des VPN zeigen sich die grössten Unterschiede hinsichtlich der Grösse der Verwaltungen. Erneut wurde in der freien Texteingabe (vgl. Anhang) geschildert, dass die IT oft ausgelagert wird.

Abbildung 3

Gruppenvergleich Einwohnende: technische Massnahmen.

Auch bei diesem Chi-Quadrat-Test stellte sich heraus, dass ein statistisch signifikanter Zusammenhang zwischen der Grösse der Verwaltung und dem Einfluss auf die Anzahl umgesetzter strategischer, taktischer und operativer Massnahmen besteht (χ2 = 14,90, p = 0,00011, vgl. Tabelle 7).

Tabelle 7

Gruppenvergleich Einwohnende: technische Massnahmen.

| MASSNAHMEN (TECHNISCH) | ||||

|---|---|---|---|---|

| UNTER 6000 | (N) | ÜBER 6000 | (N) | |

| IN PROZENT | IN PROZENT | |||

| Anzahl umgesetzter Massnahmen | 83,95% | (455) | 94,07% | (222) |

| Anzahl nicht umgesetzter Massnahmen | 16,05% | (87) | 5,93% | (14) |

| Anzahl Daten | 542 | 236 | ||

| Chi-Quadrat-Wert | 14,90 | |||

| Total Anzahl Daten | 778 | |||

[i] * p < 0,05, ** p < 0,01, *** p < 0,001. x2 = 14,90, N = 778, p = 0,00011. Die totale Anzahl der Daten entspricht dem Produkt der Anzahl der Fragen in Frageblock A (B1.1–B1.5) mal der Anzahl der mit ‹Ja› oder ‹Nein› beantworteten Teilnehmenden (N = 778).

Tabelle 8 zeigt, dass Schulungen und Sensibilisierungen eher selten durchgeführt werden. Nur 23,92% führen diese mindestens halbjährlich durch, 39,26% weniger als jährlich. Hinsichtlich der externen Revision zeigt sich, dass diese von über der Hälfte aller Teilnehmenden innerhalb des vergangenen Jahres letztmalig überprüft wurde. Jedoch fand die externe Revision bei rund einem Viertel aller Verwaltungen letztmalig vor über zwei Jahren statt. Die interne Revision lag durchschnittlich weniger weit zurück. Knapp 20% führten diese vor über 20 Monaten durch, während über 60% die interne Revision während der letzten 12 Monate vollzogen. Circa zwei Drittel aller befragten Verwaltungen setzen Richtlinien als Schulungsmittel ein. Auch E-Learnings werden von 42,94% der Verwaltungen verwendet. Bei 19,23% der Verwaltungen werden die Mitarbeitenden in den Abteilungen unterschiedlich geschult. Aus der Eingabe des freien Textfeldes dieser Frage ergab sich, dass vereinzelte Gemeinden bereits Test-Phishing Mails verschicken, um einen möglichen Missbrauch sensibler Daten durch ungeschulte Mitarbeiter zu verhindern. Diese Gemeinden nutzen Phishing-Simulationen, um ihre Angestellten auf die Gefahren von Phishing-Angriffen aufmerksam zu machen und deren Fähigkeit zu testen, solche Betrugsversuche zu erkennen und entsprechend zu handeln.

Tabelle 8

Ergebnisse Schulungen, Sensibilisierungen und Audits.

| FRAGE | KATEGORIE | PROZENT | N | |

|---|---|---|---|---|

| C1 | Wie regelmässig schulen/sensibilisieren Sie Ihre Mitarbeitenden hinsichtlich der Datensicherheit | 0–2 Monate | 4,29% | 7 |

| 3–6 Monate | 19,63% | 32 | ||

| 7–12 Monate | 33,74% | 55 | ||

| 13+ Monate | 39,26% | 64 | ||

| keine Antwort | 3,07% | 5 | ||

| C2 | Wann haben Sie das letzte Mal Ihre IT hinsichtlich der Datensicherheit EXTERN überprüfen lassen? In den letzten… | 0–6 Monate | 37,42% | 61 |

| 7–12 Monate | 16,56% | 27 | ||

| 13–24 Monate | 16,56% | 27 | ||

| 25+ Monate | 23,31% | 38 | ||

| keine Antwort | 6,13% | 10 | ||

| C3 | Wann haben Sie das letzte Mal Ihre IT hinsichtlich der Datensicherheit INTERN überprüft? In den letzten… | 0–6 Monate | 40,49% | 66 |

| 7–12 Monate | 20,86% | 34 | ||

| 13–24 Monate | 11,66% | 19 | ||

| 25+ Monate | 19,63% | 32 | ||

| keine Antwort | 7,36% | 12 | ||

| C4 | Wie werden Mitarbeitende hinsichtlich des Datenschutzes/der Datensicherheit geschult? | Richtlinien | 65,03% | 106 |

| E-Learnings | 42,94% | 70 | ||

| Schulungen vor Ort | 26,38% | 43 | ||

| in jeder Abteilung unterschiedlich | 19,63% | 32 | ||

| nichts davon | 12,27% | 20 | ||

| Weiteres | 10,43% | 17 | ||

| Gesamt | 100,00% | 163 | ||

Durch regelmässige Schulungen und gezielte Sensibilisierungsmassnahmen wird versucht, die Datensicherheit zu erhöhen und die Gefahr von Datenlecks zu minimieren. Weitere einheitliche Ansätze konnten anhand des freien Textfeldes nicht identifiziert werden.

Die Auswertung der freien Texteingaben auf die Frage D1, wie Hacker Cyberangriffe durchführen, wurde manuell analysiert. Die Ergebnisse sind in Tabelle 9 zusammengefasst. Hierbei zeichnen sich vier Meldungen ab, welche regelmässig genannt wurden. Bezüglich der möglichen Art und Weise, wie Hacker Cyberangriffe durchführen, zeigt die Tabelle 10, dass die meisten Personen herkömmliche Angriffe mittels Phishing-Mails als grösste Gefahr sehen. Die vom BACS am meisten genannte Gefahr, das Social Engineering, wurde lediglich von 11% der Umfrageteilnehmenden genannt. Des Weiteren wurde der ‹Denial-of-Service›-Attack von wenigen Verwaltungen als mögliche Gefahr gesehen. Insgesamt 27 Meldungen konnten keiner Kategorie zugeordnet werden.

Tabelle 9

Ergebnisse Art und Weise der Cyberangriffe (1).

| FRAGE | KATEGORIE | PROZENT | N | |

|---|---|---|---|---|

| D1 | Auf welche Art und Weise denken Sie, führen Hacker Cyberangriffe durch? | freies Textfeld | 66,87% | 109 |

| keine Antwort | 33,13% | 54 | ||

| Gesamt | 100,00% | 163 | ||

Tabelle 10

Ergebnisse Art und Weise der Cyberangriffe (2).

| ART | PROZENT | N |

|---|---|---|

| Phishing-Mails | 63% | 78 |

| Social Engineering | 11% | 13 |

| DOS | 4% | 5 |

| Undefiniert | 22% | 27 |

| Gesamt | 100% | 123 |

Wie aus Tabelle 11 ersichtlich, wurden einige Verwaltungen bereits Opfer eines Cyberangriffes. Aus der Auswertung der anschliessenden Handlungen der Verwaltungen ergab sich kein eindeutiges Bild (vgl. Anhang). Jedoch zeigte sich, dass 80% der betroffenen Verwaltungen den Datenschutzvorfall der Kantonalen Aufsichtsbehörde gemeldet haben. Diejenigen Verwaltungen, welche bereits Opfer eines Cyberangriffs wurden, wurden nochmals separat analysiert, um allfällige Synergien zu erkennen und davon den Handlungsbedarf abzuleiten. Aufgrund der kleinen Anzahl an Verwaltungen, welche bereits Opfer eines Cyberangriffs wurden, konnten jedoch nur schwer konkrete Muster erkannt werden. Allerdings fällt auf, dass eher grössere Gemeinden Opfer einer Cyberattacke wurden. Bezüglich der Umsetzung der Massnahmen ergaben sich keine negativen Feststellungen.

Tabelle 11

Ergebnisse Cyberangriffe.

| FRAGE | KATEGORIE | PROZENT | N | |

|---|---|---|---|---|

| D2 | Wurde Ihre Verwaltung bereits Opfer eines Cyberangriffs? | Ja | 9,20% | 15 |

| Nein | 90,18% | 147 | ||

| Keine Antwort | 0,61% | 1 | ||

| D2.1 | Falls ja: Haben Sie die Datenschutzstelle des Kantons über den Cyberangriff informiert? | Ja | 1,84% | 3 |

| Nein | 7,36% | 12 | ||

| Keine Antwort | 90,80% | 148 | ||

| Gesamt | 100,00% | 163 | ||

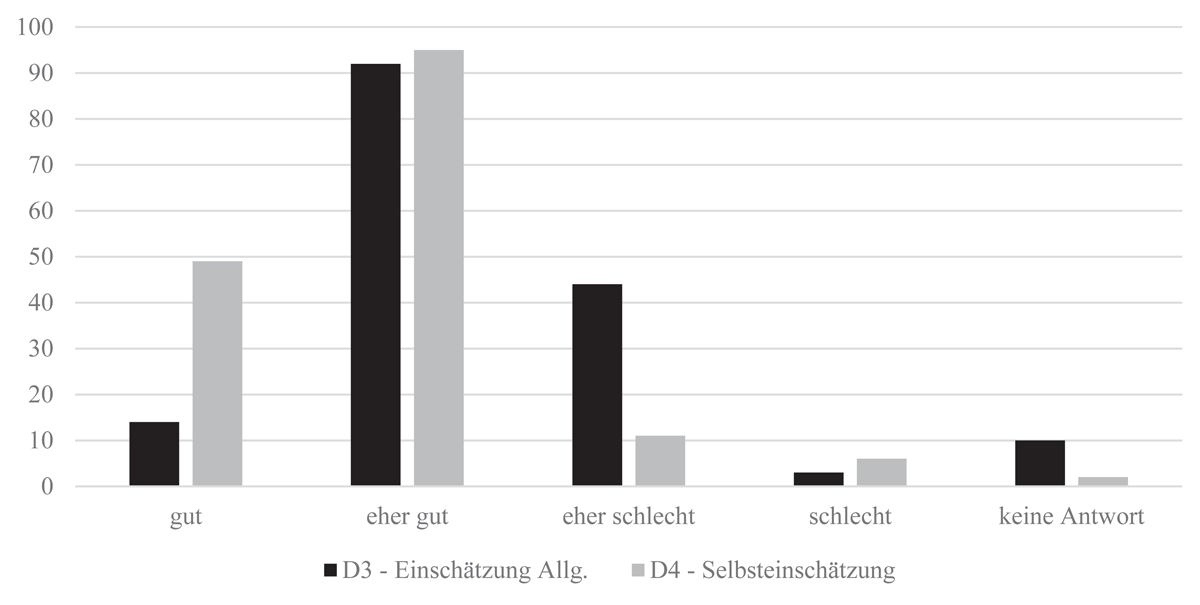

Bei der Einschätzung der eigenen Datensicherheit sowie der Datensicherheit im Allgemeinen zeigte sich, dass die Verwaltungen zuversichtlich sind. Nur 10% schätzten sich selbst als schlecht oder eher schlecht ein, und auch der allgemeine Standard wurde grösstenteils als eher gut oder gut bewertet (Abbildung 4).

Abbildung 4

Einschätzung der Datensicherheit in öffentlichen Verwaltungen.

Gemäss Tabelle 12 ist ersichtlich, dass die Gemeinden die Unterlagen verwenden, welche ihnen von der kantonalen Datenschutzstelle zur Verfügung gestellt werden und auch mehrheitlich mit der Unterstützung zufrieden sind.

Tabelle 12

Ergebnisse Interaktion Kanton.

| FRAGE | KATEGORIE | PROZENT | N | |

|---|---|---|---|---|

| E1 | Nutzen Sie die Vorlagen (Richtlinien, Analysen etc.) der kantonalen Datenschutzstelle? | ja | 9,20% | 15 |

| ja, überwiegend | 49,69% | 81 | ||

| ja, teilweise | 26,99% | 44 | ||

| nein | 11,04% | 18 | ||

| es werden keine angeboten | 0,61% | 1 | ||

| keine Antwort | 2,45% | 4 | ||

| E2 | Informieren Sie sich aktiv über Neuigkeiten und Sicherheitshinweise der kantonalen Datenschutzstelle? | <1× im Monat | 37,42% | 61 |

| alle 2–6 Monate | 16,56% | 27 | ||

| alle 7–12 Monate | 16,56% | 27 | ||

| alle 13+ Monate | 23,31% | 38 | ||

| keine Antwort | 6,13% | 10 | ||

| E3 | Fühlen Sie sich genügend unterstützt durch die kantonale Datenschutzstelle in Bezug auf den Datenschutz und die Datensicherheit? | ja | 40,49% | 66 |

| eher ja | 20,86% | 34 | ||

| eher nein | 11,66% | 19 | ||

| nein | 19,63% | 32 | ||

| keine Antwort | 7,36% | 12 | ||

| Gesamt | 100,00% | 163 | ||

Für die spätere Identifikation des Handlungsbedarfs wurde auch hier mittels eines Chi-Quadrat-Test (vgl. Tabelle 13) gemessen, ob die Unterschiede bezüglich der Grösse der Gemeinde einen wesentlichen Einfluss auf die Zufriedenheit nehmen. Dieser blieb allerdings nicht signifikant (χ2 = 0.23, p = 0.629), es scheint also keine nennenswerte Beziehung zu bestehen.

Tabelle 13

Gruppenvergleich Einwohnende: Zufriedenheit der Unterstützung durch Kanton.

| ZUFRIEDENHEIT MIT DER UNTERSTüTZUNG DURCH KANTON | ||||

|---|---|---|---|---|

| UNTER 6000 | (N) | ÜBER 6000 | (N) | |

| IN PROZENT | IN PROZENT | |||

| Eher ja/ja | 69,09% | (76) | 72,92% | (35) |

| Eher nein/nein | 30,91% | (34) | 27,08% | (13) |

| Anzahl Daten | 110 | 48 | ||

| Chi-Quadrat-Wert | 0.23 | |||

| Total Anzahl Daten | 158 | |||

[i] * p < 0,05, ** p < 0,01, *** p < 0,001. x2 = 0,23, N = 158, p = 0,629. Die totale Anzahl der Daten entspricht der Summe der Anzahl an Antworten in Frageblock E3 abzüglich der Anzahl ‹keine Antwort› (N = 158).

Zudem enthielt der Fragebogen als Frage E4 ein leeres Textfeld, in welchem die Gemeinde- und Stadtverwaltungen ihre konkreten Wünsche an den Kanton äussern konnten, woraus sich allerdings keine Hinweise auf systematische Probleme ergaben. Oftmals wurden individuelle Wünsche genannt, Mehrfachnennungen waren jedoch selten. Im folgenden Kapitel werden die zentralen Ergebnisse der Umfrage systematisch diskutiert.

5 Diskussion der Ergebnisse

In der Umfrage zeigte sich, dass Verwaltungen einen guten Ansatz bei der Umsetzung der vorgeschlagenen Dokumentationen und Richtlinien verfolgen. Die allgemeine Richtlinie zur Datensicherheit, die von über 70% der Verwaltungen umgesetzt wurde, fiel dabei besonders positiv auf. Den grössten Problembereich bilden die Schutzbedarfsanalyse und Notfallkonzepte, die jeweils nur von einer Minderheit der Gemeinden umgesetzt wurden. Wie Neundorf und Petersen (2003a, S. 203) beschreiben, ist es essenziell, die eigenen Sicherheitslücken zu erkennen und entsprechende Massnahmen zu ergreifen. Sofern keine Schutzbedarfsanalyse durchgeführt wird, kennen die Verwaltungen ihre Schwächen hinsichtlich der Datensicherheit zu wenig. Wie Federrath und Pfitzmann (2011, S. 863) aufzeigen, ist keine Organisation zu 100% vor einem Datensicherheitsvorfall geschützt. Des Weiteren ist eine gute Vertrauensbasis zwischen den Einwohnenden und der Verwaltung wesentlich, da sich diese gemäss Artikel 13 BV nicht aussuchen können, wo ihre Daten hinterlegt sind. Die schnelle Wiederherstellung der IT-Ressourcen ist daher von grosser Bedeutung und kann mittels eines Notfallkonzepts vorangetrieben werden.

Bei den operativen Massnahmen besteht der grösste Handlungsbedarf bei der Betriebsdokumentation. Auch wenn eine Vielzahl an Gemeinden die IT ausgelagert hat, wäre es wünschenswert, dass die Verantwortlichen der Verwaltung über eine solche Dokumentation Bescheid wissen. Auch eine Homeoffice-Weisung wird mit 48,15% eher wenig umgesetzt. Dies könnte daran liegen, dass manche Verwaltungen möglicherweise kein Homeoffice betreiben und eine Homeoffice-Weisung bei diesen Verwaltungen auch nicht erforderlich ist, insbesondere in kleineren Gemeinden. In den freien Kommentarbereichen war teilweise zu lesen, dass sich Verantwortliche dort, wo keine anderen Bestimmungen vorgesehen sind, an allgemeine Gesetzesvorschriften halten. Besonders in kleineren Gemeinden könnte damit das Fehlen von Richtlinien für Aufbewahrungsfristen und das Vertragsmanagement erklärt werden. Wie DSB Kanton Zürich (2023) hervorhebt, ist es jedoch relevant, die Regeln und Richtlinien schriftlich festzuhalten. Insbesondere im Hinblick auf den anstehenden Umbruch in den öffentlichen Verwaltungen, bedingt durch den Fachkräftemangel und die demographischen Veränderungen könnten Verwaltungen aus Sicht der Autoren in Schwierigkeiten geraten, sofern Wissen nicht schriftlich dokumentiert wird.

Die Auswertung der taktischen Schutzmassnahmen nach DSB Kanton Zürich (2023) waren weitestgehend positiv. Auch wenn Schutzmassnahmen vor einem Angriff nicht ausreichend vorhanden sind, bieten automatische oder regelmässige Back-ups einen Schutz vor einem vollständigen Datenverlust. Die Vorgaben des Bundes sowie anderer Quellen werden in diesem Bereich erfolgreich umgesetzt. Auch die Resultate bezüglich Softwareupdates, Virenschutz und des separaten WLANs sind zufriedenstellend. Einzig im Bereich des VPN zeigte sich, dass dieses mit 61,96% im Vergleich zu den übrigen taktischen Schutzmassnahmen weniger oft umgesetzt wurde. Ähnlich wie bei der Homeoffice-Regelung stellt sich jedoch die Frage, ob dies für alle Gemeinden relevant ist. Die Auswertung zeigte deutlich, dass insbesondere kleinere Verwaltungen weniger häufig über ein VPN verfügen.

Die Erwartung, dass es für kleinere Gemeinden schwieriger ist alle Massnahmen umzusetzen bestätigte sich in der Umfrage. Alle Massnahmen der Frageteile A und B wurden von kleineren Gemeinden weniger oft umgesetzt. Auch hier lässt sich jedoch teilweise annehmen, dass dies mit den Auslagerungen in den Rechenzentren zusammenhängt und die ausfüllende Person keine Detailkenntnisse über die Umsetzung hat.

Im Frageblock C wurden zwei Bereiche analysiert: einerseits die Schulung und Sensibilisierung und andererseits die interne und externe Revision. Der Bereich der Schulung und Sensibilisierung wurde eher ungenügend erfüllt. Auch wenn der DSB Kanton Zürich (2023) nur eine undefinierte Regelmässigkeit und keinen konkreten Zeitbereich für Schulungen vorschreibt, zeigen Belke et al. (2013), das Schulungen die seltener als jährlich durchgeführt werden ein Risiko darstellen können. Die Kontinuität der Revision erscheint zufriedenstellend, da interne und externe Audits in den meisten Gemeinden innerhalb der letzten zwei Jahre durchgeführt wurden. Hier sollte insbesondere bei der Neueinführung neuer Softwares eine Überprüfung stattfinden (Witt 2010). Da davon ausgegangen werden kann, dass nicht jedes Jahr eine neue Software eingeführt wird, scheint dies ausreichend häufig.

Aus Block D ergab sich, dass Verwaltungen bezüglich der möglichen Gefahren durch Cyberangriffe noch zu wenig weitsichtig sind. Viele Gefahren gemäss BACS (2023) wurden kaum oder gar nicht genannt. Ein mangelndes Bewusstsein kann hier ein grosses Problem darstellen (Neundorf & Petersen, 2003a). Eine Vielzahl an Personen nannte meist nur die herkömmlichen Phishing-Mails. Die gemäss dem BACS (2023) am meisten verbreitete Gefahr, Denial-of-Service, wurde nur von 7,98% der Gemeinden genannt. Die Tatsache, dass grössere Gemeinden überproportional von Angriffen betroffen waren, zeigt, dass sich diese besonders gut schützen sollten. Um genauer eruieren zu können, was die Ursachen der Angriffe waren und wie diese hätten vermieden werden können, wäre entweder eine grössere Stichprobe oder eine qualitative Analyse der Vorfälle erforderlich.

Die im Frageblock E beantworteten Fragen bezüglich der Interaktionen mit der Datenschutzstelle des Kantons entsprachen mehrheitlich den Erwartungen aufgrund der Auswertung im Frageblock A. Nur rund 11,04% der ausgefüllten Fragebogen wiesen darauf hin, dass keine Vorlagen des Kantons verwendet werden.

Die Regelmässigkeit der Informationsbeschaffung von Neuigkeiten der kantonalen Datenschutzstelle zeigt, dass sich die Verwaltungen grundsätzlich mit dem Thema Datensicherheit befassen und versuchen, auf dem aktuellen Stand zu bleiben. Es kann festgehalten werden, dass die Gemeinden mit dem Support, der ihnen vom Kanton gegeben wird, grösstenteils zufrieden sind. Die Auswertung dieses Frageblocks zeigte, dass mit den Vorlagen und der Unterstützung des Kantons ein relevanter Grundstein für die praktische Umsetzung der Verwaltungen gelegt wird und Dienstleistungen auch in Anspruch genommen werden.

Aufbauend auf den Erkenntnissen folgt abschliessend das Fazit, welches die zentralen Ergebnisse dieser Studie zusammenfasst, verbleibende Herausforderungen aufzeigt und Anknüpfungspunkte für zukünftige Forschungsvorhaben bietet.

6 Fazit

Ziel des Artikels war es, mit Hilfe einer Online-Umfrage unter den Deutschschweizer Gemeindeverwaltungen die Frage zu beantworten, in welchen Bereichen der grösste Handlungsbedarf für Datenschutz und Datensicherheit besteht.

Basierend auf den Ergebnissen zeigt sich, dass die Gemeinden insbesondere in den Bereichen der Schutzbedarfsanalyse, des Notfallkonzepts und der Betriebsdokumentation Handlungsbedarf aufweisen. Obwohl über 70 % der Verwaltungen allgemeine Richtlinien zur Datensicherheit umgesetzt haben, fehlen häufig eine gründliche Schutzbedarfsanalyse und ein umfassendes Notfallkonzept. Diese beiden Elemente sind entscheidend für die Bewältigung und Prävention von Sicherheitsvorfällen. Weiterhin zeigt sich ein Mangel an Betriebsdokumentationen, insbesondere bei Gemeinden, die ihre IT-Dienstleistungen ausgelagert haben. Hier wäre es wichtig, dass die Verantwortlichen in der Verwaltung über die entsprechenden Dokumentationen Bescheid wissen, um im Notfall schnell reagieren zu können. Auch die Umsetzung von Homeoffice-Weisungen fällt niedrig aus.

Denial-of-Service scheinen momentan die grösste Gefahr für die Verwaltungen darzustellen. Dennoch sind sich nur 7,98 % der Befragten dieser Gefahr bewusst. Dies deutet auf eine Unterschätzung der potenziellen Bedrohungen hin. Auch andere Manipulationstechniken wurden kaum genannt, was darauf hinweist, dass noch nicht überall ein umfassendes Bedrohungsbewusstsein vorhanden ist. Grössere Gemeinden, die aufgrund ihrer umfangreicheren Datenbestände attraktive Ziele für Angriffe darstellen, sollten besonders gut geschützt werden, wobei diese in vielen Fällen auch schon mehr Schutzmassnahmen umgesetzt haben. Darüber hinaus deuten die Ergebnisse darauf hin, dass bei Schulungen und Bewusstseinsbildung trotz ihrer bedeutenden Rolle oft noch Verbesserungsbedarf bezüglich ihrer Regelmässigkeit besteht.

Durch die vorliegende Untersuchung wurden relevante Einblicke in die Datensicherheitspraktiken von Deutschschweizer Gemeinden und Städten geboten. Diese Erkenntnisse sollten auch für die Gemeinden selbst von grossem Interesse sein, da sie aufzeigen, wo potenzielle Sicherheitslücken vorliegen und wie diese geschlossen werden könnten. Dennoch gibt es bei den Ergebnissen einige Limitationen und es bleiben Fragen offen, die durch weiterführende Forschungen adressiert werden sollten. Als qualitative Studie ist dieses Paper nur begrenzt in der Lage, kausale Schlüsse zu ziehen und Einzelfälle zu Erklären. Qualitative Studien könnten helfen, die Situation in individuellen Gemeinden besser zu erfassen und die Gründe für die unterschiedlichen Anwendungen der Vorlagen besser zu verstehen. Interviews mit IT-Verantwortlichen und Verwaltungsmitarbeitern könnten tiefergehende Einblicke in die Herausforderungen und Erfolgsfaktoren bei der Umsetzung von Sicherheitsrichtlinien bieten. Ebenso interessant wäre es, Effekte des Outsourcings von IT-Dienstleistungen auf die Wahrnehmung und das Wissen über Datensicherheit innerhalb der Verwaltung oder die Wirksamkeit von Schulungs- und Sensibilisierungsprogrammen für Mitarbeiter zu untersuchen. Insbesondere langfristige Studien, in denen der Erfolg solcher Programme über mehrere Jahre hinweg verfolgt wird, könnten wertvolle Erkenntnisse liefern. Abschliessend sollten in zukünftigen Forschungsarbeiten auch die sich ständig weiterentwickelnden Bedrohungen im Bereich der Datensicherheit berücksichtigt werden. Durch Untersuchungen zu neuen und aufkommenden Bedrohungen, beispielsweise zu den Risiken durch künstliche Intelligenz und maschinelles Lernen, könnten die Gemeinden und Städte dabei unterstützt werden, proaktive und zukunftssichere Sicherheitsstrategien zu entwickeln. Schlussendlich ist diese Studie auf den Schweizer Kontext begrenzt. Die Schweiz ist ein stark föderales Land mit einem grossen Mass an Gemeindeautonomie (Ladner et al., 2025), und es ist unklar wie weit unsere Ergebnisse generalisierbar sind. Künftige Studien in anderen nationalen Kontexten, insbesondere in unitären Staaten und solchen mit weniger Gemeindeautonomie, könnten helfen die Generalisierbarkeit der Ergebnisse zu erhöhen.

Additional File

The additional file for this article can be found as follows:

Competing Interests

The authors have no competing interests to declare.